2026年5月8日 | 网络安全深度观察

当全球 2.75 亿学生和教师的个人数据在暗网上被明码标价,当数十亿条私密对话面临泄露风险,当距离黑客设定的最后期限只剩4天——我们不得不承认,教育科技行业正在经历一场前所未有的信任危机。Canvas 学习管理系统遭遇的这场黑客攻击,不仅是一次简单的数据泄露,更像是一面镜子,映照出整个 EdTech 生态系统中被长期忽视的结构性缺陷。

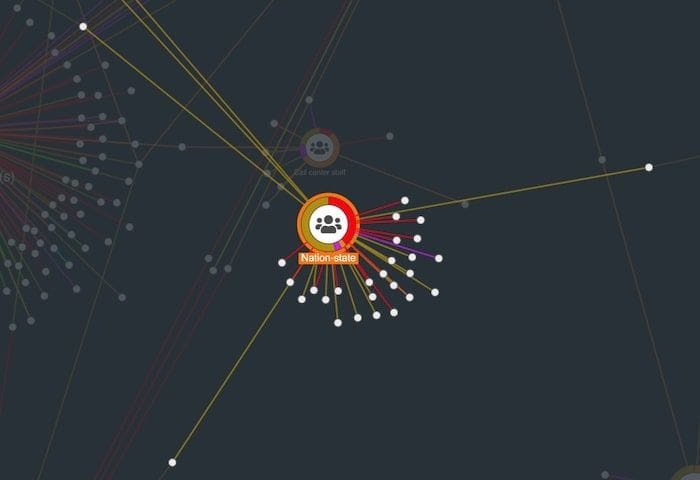

数据泄露攻击的可视化分析图

数字背后的真实人生

8,809 所教育机构——从哈佛到社区学院,2.75 亿条数据记录——相当于美国总人口的 80%,3.65 TB 被窃数据——足以存储约 73 万部高清电影。这些冰冷的数字背后,是无数真实的人生故事。

想象一下,一位即将毕业的大四学生,他的 Canvas 消息记录里可能保存着向教授请假时不得不透露的家庭变故,与心理辅导员讨论的抑郁和焦虑问题,申请紧急助学金时提交的详细财务困难证明。这些信息一旦被公开或落入不法分子手中,不仅是隐私的侵犯,更可能成为未来求职、社交甚至人际关系中的定时炸弹。

Reddit 上一位学生的担忧代表了数百万人的心声:“我在 Canvas 上和教授讨论过我的抑郁症和家庭暴力问题,申请过紧急助学金。这些对话如果被公开,我不知道该怎么面对未来的雇主和同学。这不仅仅是隐私泄露,这是我的整个人生被暴露在阳光下。”

ShinyHunters:工业化的网络犯罪

ShinyHunters 不是某个天才黑客的个人英雄主义故事,而是一个运作精密、分工明确的犯罪网络。他们的攻击手法堪称教科书级别:精准选择数据集中、安全薄弱但支付能力强的平台;长期潜伏渗透,有时持续数月;对同一目标进行多次“收割”——Instructure 就是活生生的例子,2025年9月被攻击一次后,2026年5月又遭重创;采用“双轨制”勒索策略,既向平台方索要赎金,又让各个学校单独谈判。

回顾他们近年来的“战绩”:2020年攻击 Microsoft GitHub 和印尼电商 Tokopedia(9100万用户),2024年攻破儿童游戏平台 Animal Jam,2025年首次入侵 Instructure,而现在这次攻击的规模达到了前所未有的 2.75 亿条记录。一个清晰的模式浮现出来:他们专挑“数据富矿”——那些数据价值高、用户防范意识弱、平台安全投入不足的目标。

教育系统面临的网络安全威胁

教育部门成为“完美猎物”绝非偶然:学生数据可以用于未来十年甚至几十年的身份盗窃;学校在期末考试周承受不起系统瘫痪,支付意愿极强;教育机构的网络安全预算远低于金融或医疗行业;像 Canvas 这样的集中化平台一次攻击就能影响数千所学校;而教育科技的监管力度远不及金融科技。

一场精心策划的“军事行动”

ShinyHunters 对 Canvas 的攻击不是好莱坞电影里的浪漫化场景,而是一场精心策划的“军事行动”,分为四个阶段:

潜入期(4月中旬-4月25日):通过语音钓鱼、凭证填充、供应商入侵或 OAuth 滥用等方式悄无声息地获得初始访问权限。

深耕期(4月25日-5月1日):逐步提升权限,在系统各处植入多个后门,绘制数据架构图,测试导出功能而不触发警报——就像小偷在行窃前先踩点、研究保安巡逻路线。

收割期(5月1日-5月3日):最精妙的部分——不使用任何恶意软件,而是滥用 Canvas 自己的合法功能:DAP 查询、Provisioning Reports、User APIs、消息导出功能。这种“Living off the Land”攻击方式极难被检测,因为所有操作看起来都像合法的管理员行为。

勒索与升级(5月3日-5月7日):公开宣布攻击后,当 Instructure 试图“打补丁”时,攻击者发动更具破坏性的第二波攻击,直接篡改数百所学校的登录页面。这传递了一个冰冷的信息:攻击者从未真正失去控制权。

Instructure 的防御为何彻底失败?API 权限管理混乱,数据导出功能允许单次导出海量数据而不触发警报,多因素认证覆盖不足,安全监控存在巨大盲区,事件响应迟缓(从发现到披露延迟6天)。这些缺陷叠加在一起,构成了完美的灾难配方。

谁为灾难买单?

学生面临即时风险:针对性钓鱼攻击、身份盗窃、个人敲诈勒索。长期阴影更可怕——被泄露的数据永远不会消失,可能在未来的求职、社交中不断浮现。

学校遭受三重打击:法律层面可能面临 FERPA 违规、联邦资金被切断、集体诉讼;财务层面,一所3万学生的中型大学可能面临240万到1370万美元的成本(通知、信用监控、法律费用、安全升级、赔偿);声誉损害虽无法量化但真实深远。

Instructure 面临生存危机:2025年11月被 KKR 以48亿美元收购,五个月后投资价值正在急剧缩水,客户流失风险激增。

整个 EdTech 行业可能迎来“雷曼时刻”:监管收紧、安全标准强制化、市场整合、去中心化趋势。

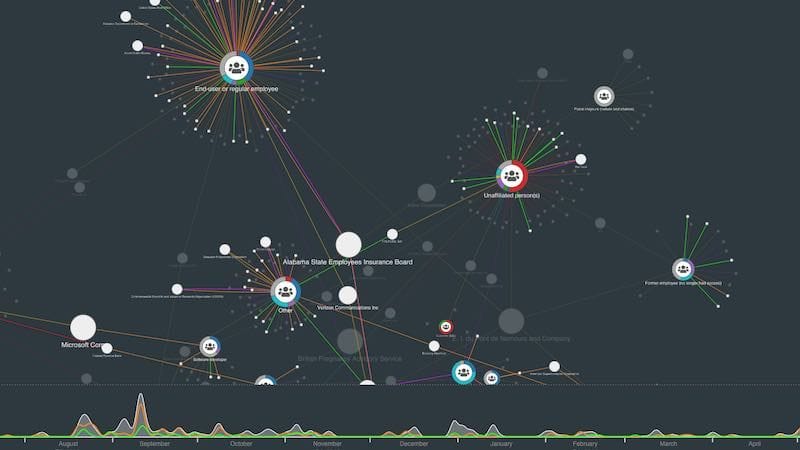

网络威胁情报的可视化分析

5月12日:四种可能的结局

距离最后期限还有4天,可能的情景包括:

秘密和解(概率40%):Instructure 支付500万-2000万美元赎金,短期危机解除但长期隐患依然存在,鼓励了更多针对 EdTech 的勒索攻击。

部分泄露(概率35%):ShinyHunters 释放部分数据样本,媒体疯狂报道,学校陷入“囚徒困境”——是单独付费还是等待统一解决?

全面数据倾泻(概率20%):2.75 亿条记录成为公共资源,引发灾难性的隐私侵犯和身份盗窃浪潮,Instructure 可能破产,EdTech 行业面临根本性变革。

执法奇迹(概率5%):FBI 或国际执法机构在最后一刻逮捕黑客,但这是最不可能的情景。

最可能的现实是混合情景:Instructure 达成某种协议,但部分学校数据仍被泄露,长期影响持续数年。

系统性反思:我们如何走到这一步?

Canvas 事件不是孤立的技术故障,而是多年来系统性问题累积的必然结果:

教育数字化的“大跃进”:2020年疫情迫使全球教育系统在几周内完成原本需要数年的数字化转型,Canvas 用户数激增300%,但这种“战时速度”的部署忽视了关键的安全考量。

EdTech 的“监管真空”:与金融科技或医疗科技不同,教育科技监管相对宽松。FERPA 是1974年的法律,在互联网出现之前就制定了,完全没有考虑云计算、大数据、AI 等现代技术。

安全投入的“囚徒困境”:学校选择 LMS 时主要看功能、价格、易用性,很少评估安全性。在激烈竞争中,EdTech 公司把钱花在新功能上比花在安全上更能吸引客户,导致整个行业在安全上“竞次”。

集中化的“系统性风险”:Canvas 市场份额约30%,这种集中化带来效率,但也创造了巨大的系统性风险——一次攻击影响数千所学校,市场份额越大对攻击者吸引力越大。

我们站在十字路口

Canvas 数据泄露事件是一面镜子,映照出我们在教育数字化进程中的盲目乐观和结构性缺陷。我们曾经相信技术会让教育更好,云平台是安全高效的,大公司会保护我们的数据。现在我们知道:技术是双刃剑,集中化带来效率也带来系统性风险,没有公司是“大到不能被黑”的,隐私一旦失去就再也找不回来。

5月12日的倒计时不仅仅是一个赎金截止日期,它是一个象征:我们还有时间做出正确的选择。我们可以选择从这次危机中学习,建立更安全、更尊重隐私、更有韧性的教育技术生态系统。或者,我们可以继续走老路,等待下一个 Canvas,下一个 PowerSchool,下一次更大的灾难。

对于那些数据被泄露的 2.75 亿学生和教师,伤害已经造成。但我们至少可以确保这不会白白发生。让 Canvas 事件成为教育科技的“切尔诺贝利时刻”——一个如此惨痛的教训,以至于它迫使整个行业进行根本性的变革。

时钟在滴答作响。不仅仅是倒计时到5月12日,而是倒计时到我们必须决定:我们想要什么样的教育未来?

选择权在我们手中。但时间不多了。

本文将持续更新。关注我们以获取5月12日截止日期的最新进展。

免责声明: 本文仅供信息参考,不构成法律或网络安全建议。受影响的个人应咨询其所在机构和相关专业人士。